政府部门一般按照国家电子政务建设要求组建自己的电子政务网络,采用三级联网。政府单位为了提供便民服务,为了实现各种电子政务应用,必须将一部分原来在内网的数据信息面对公网,面对上下级单位、面对外单位企业网络。

政府的政务网一般主要由四部分组成:——内部运行信息系统的局域网(政务内网)

——上下级互联的广域网(政务专网)

——市级各部门信息资源共享的政务外网

——提供信息发布查询等社会化服务的国际互联网(外网)

政府政务内外网、上下级互联互通涉及数据的交换,必然带来一定的安全风险。原来利用互连网发动攻击的黑客、病毒、下级单位的人员疏忽、恶意试探也可能利用政府内部网络的数据交换的连接尝试攻击本单位政府内部政务网,影响到本单位内部网的重要数据正常运行,所以安全问题变得越来越复杂和突出。

1、建立统一的安全隔离交换平台,政府政务内网的办公、业务管理系统通过统一出口实现与外部应用、单位网间的可信信息交换,统一管理,执行统一的安全策略,实现政务内网信息和上下级单位、外部应用网数据交换的高度可控性。

2、所采用的安全隔离设备必须通过公安部信息安全产品许可和国家保密局的技术鉴定,安全隔离设备支持广泛、可定义的应用。

内网与外部应用网之间隔离遵循“内外网物理隔断,内外网可控信息交换”的原则,即不接收其他网络数据,使得政务应用内网对外不暴露任何内网端口和服务,完全隐藏内部网络,从而更集中、高效地保护内网安全。更重要的是该功能阻断了黑客通过木马控制内网主机的通讯途径,保护内网主机的安全。

除了隔离网闸外,还可以应用防火墙技术、SSL VPN技术,保证政务内网数据的机密性、完整性和可用性。这样就以隔离网闸为核心,建立了一整套完整的安全隔离与信息交换平台。

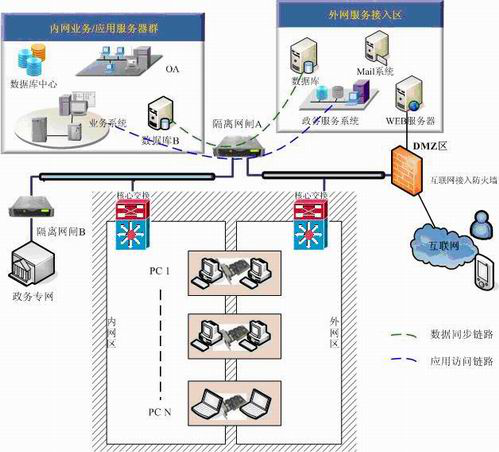

1、在政府政务内外网网络边界、政务内网与政务专网边界处部署安全隔离网闸,隔离阻断外网直接访问政府内网的途径。外网数据库服务器仅能够通过网闸访问部署于内网的相关应用服务器交换数据。

2、网闸可采用数据库同步和应用访问两种模式工作。

3、隔离网闸在数据进行摆渡的过程中,将严格检查数据的格式、文件内容及特征文件名,并只交换外网指定数据库或指定应用服务器,保证传入内网的数据是相关应用系统的合法数据。

根据网闸的工作原理、用户的实际应用环境,具体的实施方案如下:根据网闸的工作原理、用户的实际应用环境,具体的实施方案如下:

本用户应用方案中,政府内部网络分为政务外网(可对外提供业务数据服务、互联网访问等)和政务内网(核心业务系统、核心数据库、政务专网),网闸的部署利用了网闸数据库访问功能和数据同步交换功能,实现如下安全特点:

1、安全性高:网闸隔离了内外网的直接网络数据交换,网闸仅开通特定通道交换特定数据库数据,也可设定数据单向流动,即数据仅从外网流向内网,防止核心业务数据泄密。

2、网闸的应用相对透明,即不影响用户原来的网络结构和业务应用的数据流和业务流程,数据可以是任何数据,可采用公共标准或用户自定义的数据格式,与网闸无关。

3、网闸可通过交换文件交换、数据库访问同步或消息访问同步方式进行内外网的数据交换。交换的数据对应用系统性能影响较小。

公安信息网(公安网)目前是星型拓扑结构,由二、三级主干网和接入网组成。省厅公安机关至所辖地市公安机关的网络为二级网,地市级公安机关至所辖县区公安机关的网络为三级网络,基层科、所、队到分局或市局的网络为接入网。

公安网络系统的主要功能是为各级公安业务部门提供语音、数据、图像等交换和传输服务。公安数据业务包括人口、治安、交管、刑侦、预审、出入境管理等二十多种业务的信息传输与查询;办公自动化、电子邮件等内部管理数据;公安内部信息网站浏览等业务,文字、图表、动静态图像等数据的传输和交换。

随着科技强警应用的不断深入,为了便于公安工作的有效开展,原有封闭的公安内部专网越来越多地需要与公安网外部进行信息交互,例如对外提供移动警务信息服务、从外网获得旅店住宿信息实时监控流动人口等。由于这些应用涉及到的接入点分布极广,因此,采用专线连接显然是不现实的,利用公网(Internet、PSTN、GPRS、CDMA)等开放平台进行接入就成为了经济可行的解决方案。这也使得公安内网必须与公网进行一定程度的信息交换,与公网的连接将对公安内网造成新的安全威胁,本方案设计解决在省厅和各地市公安信息中心与外部网间构建可信的安全隔离平台,解决可用性和安全性的矛盾。

公安业务系统最大的特点是复杂程度高,地域、信息点多且分散,安全威胁来自从物理层到应用层多个方面。目前的实际情况是:公安网内各业务部门根据本部门与外部公网数据交换的需要采用了一定的安全隔离手段,但在安全设计和安全管理上存在不少漏洞和隐患。

各部门分散、独立网络系统,使得公安信息网的整体安全性受到考验,随意扩大网络平台的应用类型,可能导致高风险应用的开放,例如:下载含有大量ActiveX、JavaScript脚本攻击的页面等。整个公安信息网的网络安全防御强度取决于安全隔离策略最差的那个部门,产生“木桶效应”。

考虑到上述问题,建设公安信息网安全隔离平台具有十分重要的意义。通过在省厅和各地市公安信息中心的网络边界处建立统一的公安安全隔离交换平台,公安内网与外部公网间仅保留有限的接入点,便于信息交换的安全控制与管理,同时也节省了大量投资。

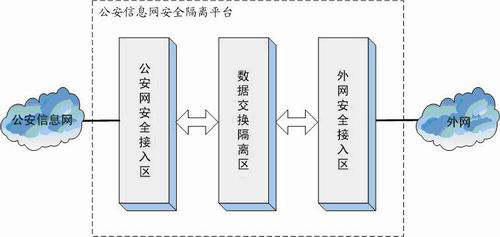

根据公安信息网信息安全交换原则,安全隔离交换平台的建设应遵循“内外网络安全隔离、信息传输严格控制、安全审计详细全面、应用性能稳定可靠”的原则进行。依据上述原则,设计了公安安全隔离交换平台的体系结构以及安全策略。其体系结构如下图:

安全隔离区是整个安全隔离平台的核心区域,该区域实现了公安信息内网与外网的安全隔离与可控信息交换,阻断外网对公安信息内网进行控制和破坏。隔离网闸阻断内外网间的TCP/IP连接,实现内外网间仅进行数据级信息交换,不对外提供任何应用服务,将不安全的应用层控制信息隔离在公安信息网外部。

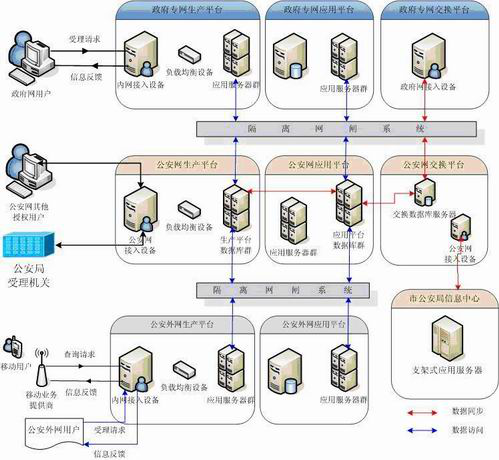

网络拓扑结构图如下:

在建立了上述网络安全隔离硬件环境和数据交换模式后,由于在安全隔离区上仅传输文件级数据,并不包含任何控制信息的传输,因此,网络层、操作系统层风险已经在公安信息网与外部公网间被有效地隔离屏蔽。

通过上述安全措施,安全隔离交换平台符合公安信息网对文件传输过程中安全检查的原则要求,实现了对所交换数据的细粒度访问控制,确保通过隔离交换平台的数据均为公安应用系统生成的合法数据,消除公安内网因木马、病毒等程序可能造成的信息泄漏,保障了统一平台环境下各应用间的相对隔离与安全访问,巩固了隔离交换平台数据暂存区的抗攻击能力。